Niebezpieczna skala nano

16 kwietnia 2007, 11:04Wprowadzaniu nowych materiałów często towarzyszą obawy o ich wpływ na środowisko naturalne i zdrowie człowieka. Ma to zastosowanie również w dziedzinie elektroniki, w której coraz częściej pojawiają się np. nanorurki i rozwija się nanotechnologia.

Bakteria zapobiegnie epidemiom?

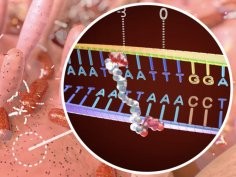

5 stycznia 2009, 22:58Zespół badaczy z Chin i Australii opracował metodę, która może pozwolić na skuteczne opanowanie epidemii dengi - ciężkiej choroby tropikalnej przenoszonej przez komary.

Hakerzy wybierają IE oraz Readera

20 kwietnia 2010, 15:10Z najnowszego raportu Symanteka dowiadujemy się, że najczęściej atakowanymi programami są Adobe Reader, Flash oraz Internet Explorer. Jednocześnie poinformowano, że w 2009 roku liczba szkodliwego kodu wzrosła o 100% w porównaniu z rokiem poprzednim. Zidentyfikowano ponad 240 milionów nowych szkodliwch programów.

Tymczasowa poprawka Microsoftu

4 listopada 2011, 13:09Microsoft udostępnił tymczasową łatkę dla dziury zero-day w jądrze Windows, która jest wykorzystywana przez robaka Duqu. Błąd znajduje się w silniku odpowiedzialnym za parsowanie fontów TrueType.

Latawce monitorują Pekin

4 września 2013, 12:04Dwoje studentów postanowiło połączyć tradycję z nowoczesnością i umożliwić mieszkańcom Pekinu samodzielne monitorowanie stanu powietrza. Smog to poważny problem dla 20-milionowego miasta, tym bardziej, że brak jest oficjalnych bieżących informacji na jego temat.

Pilna poprawka dla Firefoksa

10 sierpnia 2015, 09:48Mozilla opublikowała pilną poprawkę łatającą dziurę w Firefoksie, która pozwalała przestępcom na wyszukiwanie plików na zaatakowanym komputerze i pobieranie ich na własny serwer.

Gładkie pionowe powierzchnie są niewidoczne dla nietoperzy

13 września 2017, 11:18Współczesne budynki z dużymi szklanymi powierzchniami stanowią zagrożenie dla nietoperzy.

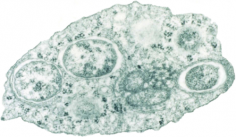

Szczep E. coli może wywoływać nowotwór jelita grubego. Jest on... sprzedawany w probiotykach

28 lutego 2020, 09:56To pierwsze badania, podczas których wykazano istnienie bezpośredniego związku pomiędzy obecnością bakterii zamieszkujących nasze ciało a pojawieniem się zmian genetycznych prowadzących do nowotworu.

Kakadu białookie przyprawiają pożywienie i zmieniają jego teksturę

13 lutego 2025, 11:26Jednym z aspektów ludzkiej kultury jest rozwinięta sztuka kulinarna. Wkładamy wiele wysiłku w przygotowanie i doprawienie żywności. Teraz naukowcy z Uniwersytetu Medycyny Weterynaryjnej w Wiedniu zaobserwowali, że kakadu białookie manipulują pożywieniem, by nadać mu dodatkowy smak i teksturę.

Joanna Rutkowska podejmuje wyzwanie

29 czerwca 2007, 11:13Czterech znanych ekspertów ds. bezpieczeństwa, Dino Dai Zovi, Peter Ferrie z Symanteka, Nate Lawson z Root Labs i Thomas Ptacek z Matasaano rzuciło wyzwanie znanej polskiej specjalistce Joannie Rutkowskiej. Jest ona autorką technologii „Blue Pill”, która wykorzystuje technologię wirtualizacji procesorów AMD do ukrycia szkodliwego kodu.